Prawda o proxy IP dla operacji TikTok

Prowadzisz TikTok na dużą skalę i jesteś zdezorientowany "czystym IP" vs "złym IP"?

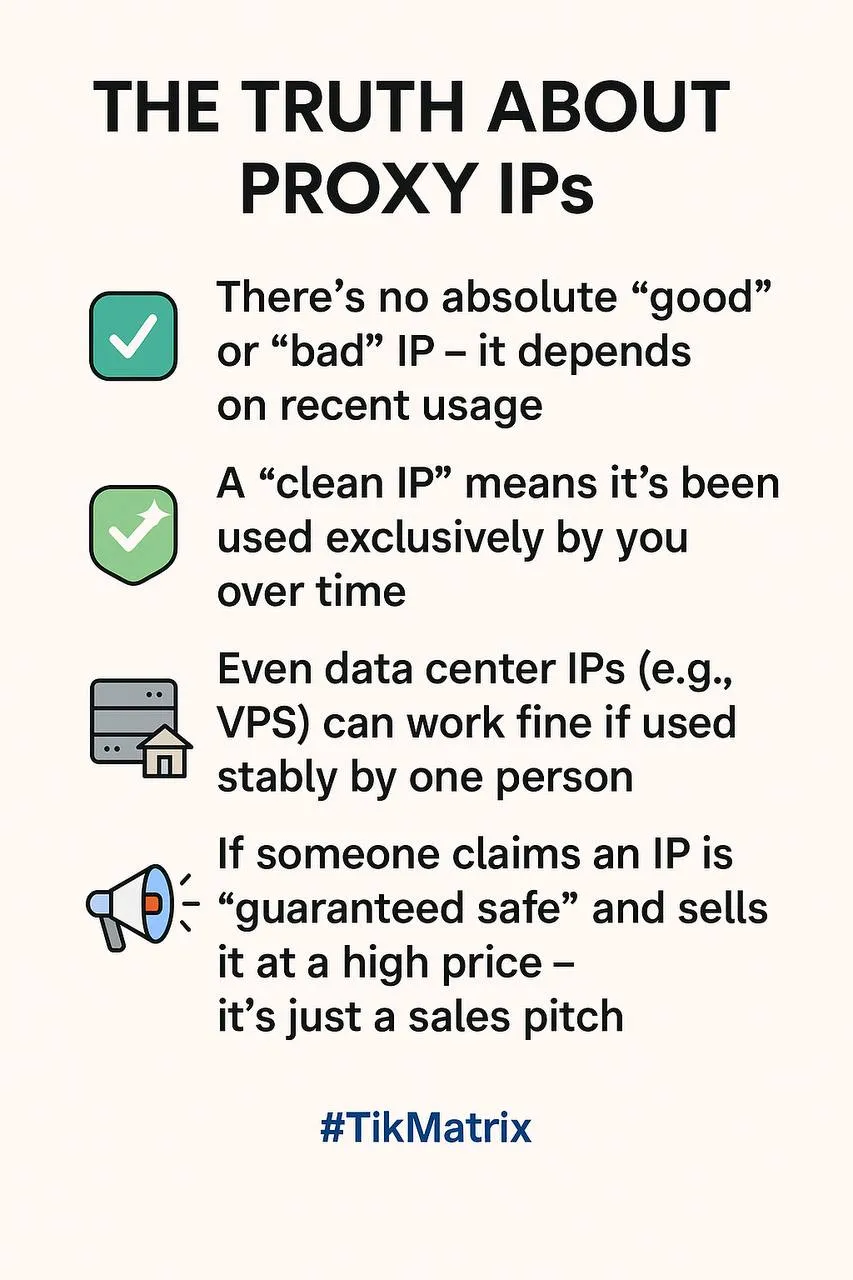

Ten przewodnik wyjaśnia, co naprawdę ma znaczenie: ostatnie wzorce użycia, izolacja i stabilność — nie buzzwordy marketingowe.

🧠 1. Co naprawdę oznacza "czysty IP"

"Czysty" to nie etykieta, którą kupujesz — to stan, który utrzymujesz.

- Czysty IP to taki, który był używany tylko przez Ciebie przez pewien czas

- Brak historii nadużyć (spam, masowe rejestracje, brute force)

- Spójna geografia, ASN i stabilne sygnały zachowania

Kluczowa idea: Czystość to czasowe + behawioralne, nie magiczny zakres IP.

🧪 2. Wzorce użycia > typ IP

Nawet IP centrum danych mogą działać — jeśli użycie jest spójne i izolowane.

| Czynnik | Dobry wzorzec | Ryzykowny wzorzec |

|---|---|---|

| Własność | Dedykowane dla jednego operatora | Dzielone między wielu użytkowników |

| Zachowanie | Ludzkie tempo, rozłożone zadania | Zsynchronizowane masowe działania |

| Geografia | Stabilny region / strefa czasowa | Częste przeskakiwanie krajów |

| Długość sesji | Stabilne, długie sesje | Krótkie wybuchy, wiele kont |

| Mapowanie urządzeń | Stałe pary telefon ↔ proxy | Losowa rotacja proxy |

Stabilność bije etykiety. Twoje zachowanie kształtuje reputację IP.

🏢 3. Residential vs Datacenter: mity vs rzeczywistość

| Typ | Sprawdzenie rzeczywistości | Działa kiedy |

|---|---|---|

| Residential | Często ufane domyślnie, ale mogą być nadużywane przez pule odsprzedaży | Dedykowane / sticky, jedno urządzenie na IP |

| Datacenter (VPS) | Nie "zło"; po prostu bardziej kontrolowane | Długoterminowe, jednoosobowe użycie |

| Mobile (4G/5G) | Rotuje pule NAT; dobre do przeglądania, głośne dla tożsamości | Kontrolowana rotacja + przypinanie sesji |

Wniosek: Wszystkie typy mogą działać — jeśli izolowane i spójne.

🧰 4. Budowanie własnego "czystego IP" we właściwy sposób

- Używaj dedykowanych proxy (nie dzielonych pul)

- Przypnij jedno urządzenie na IP (lub stabilną małą grupę)

- Utrzymuj region/strefę czasową/locale zgodne ze strategią treści

- Rozgrzewaj stopniowo (szukaj, oglądaj, lajkuj) przed ciężkimi działaniami

- Loguj historię IP: ASN, miasto, data pierwszego użycia, zmapowane urządzenia

Jeśli Twój dostawca "gwarantuje bezpieczne IP", traktuj to jako pitch sprzedażowy, nie strategię kontroli.

📈 5. Praktyczne kontrole zdrowia

- Sprawdź geo IP i ASN przed każdą sesją (np. kontrole w stylu ipinfo)

- Śledź zdarzenia drop/ban na IP; usuwaj odstające z rotacji

- Obserwuj nagłe skoki captcha → wskazuje na stres reputacji

- Używaj długotrwałych sesji; unikaj nadmiernych ponownych połączeń

🧨 6. Częste pułapki, które "brudzą" IP

- Masowa rejestracja z jednej podsieci w krótkim oknie

- Te same wzorce napisów/hashtagów na wielu kontach

- Nadmierne używanie publicznych/dzielonych VPN z nieznanymi sąsiadami

- Rotowanie proxy przy każdym żądaniu (nie-ludzki wzorzec)

- Przeskakiwanie krajów bez dopasowania locale urządzenia i treści

💸 7. Koszt vs wartość

Wysoka cena ≠ bezpieczeństwo. Wartość pochodzi z:

- Wyłączności (jesteś jedynym użytkownikiem)

- Spójności (stałe mapowanie, stabilne zachowanie)

- Obserwowalności (logi, alerty, kontrole reputacji)

Płać za kontrolę i izolację, nie za buzzwordy.

✅ 8. Lista kontrolna ryzyka (Proxies)

| Kategoria | Zalecenie |

|---|---|

| Izolacja | Dedykowane IP, jedno urządzenie ↔ jedno IP |

| Spójność | Stabilny region/ASN; unikaj częstych przeskoków |

| Zachowanie | Ludzkie tempo; rozłożone zadania |

| Telemetria | Loguj bany/captcha na IP; śledź reputację |

| Rotacja | Wolna rotacja z przypinaniem sesji; unikaj per-request |

| Zgodność | Dopasuj locale/strefę czasową/treść do odbiorców |

⚡ Dlaczego TikMatrix pomaga tutaj

- 🎛️ Wiązanie proxy per urządzenie i stabilna kontrola sesji

- 🕒 Rozłożone harmonogramy aby uniknąć zsynchronizowanych skoków

- 🧠 Automatyzacja podobna do ludzkiej (pisanie, przesunięcia, opóźnienia)

- 📊 Logowanie działań aby skorelować bany z historią IP/urządzenia

🏁 Podsumowanie

Nie ma absolutnie "dobrego" lub "złego" IP.

Stabilność + Izolacja bijają premium cenniki za każdym razem. Zbuduj własny "czysty IP" przez spójne, wyłączne użycie — i utrzymuj go czystym przez zdyscyplinowane operacje.

Ten artykuł odzwierciedla rzeczywiste testy na proxy residential, datacenter i mobile w długotrwałych, produkcyjnych środowiskach.